一次次关乎企业安全的事件频繁发生,再一次拉响了互联网的安全警钟,如何保障企业安全也成为业界关注的焦点。

企业被入侵无外乎三种情况:

● 攻击者利用平台暴露在外的安全漏洞进行入侵,进而控制服务器;

● 心怀不轨的“内鬼”利用职权获取敏感信息、安装恶意软件;

● 懵懂的内部员工被诱导安装恶意软件,误操作导致系统被攻击。

安全漏洞 层出不穷

事件一:不法分子利用某企业网站漏洞,非法侵入服务器获取600万用户数据,公司因此遭受高达1000万元的损失;

事件二:不法分子利用struts漏洞拖取某企业12G用户数据,用户密码大量泄露;

事件三:今年6月的“永恒之蓝”漏洞修复包早在3月份已经发布,但直到8月份仍有企业在不断受害!

安全解析:

1.安全漏洞入侵的方式多种多样,最常用的就是暴力破解和撞库。黑客通过搜集某些平台泄露的数据进而整合成精准密码库,对其他平台发起攻击。多数平台会采用对登录IP、用户名做频率/次数限制的方式进行防御,但“道高一尺,魔高一丈”,黑客可以利用工具伪造检测字段值,或者通过手中大量“肉鸡”发起攻击,绕过平台限制。

2.开源软件漏洞层出不穷,部分漏洞的利用脚本也是触手可及。然而,如果用户不及时升级进行修复,就可能被黑客神不知鬼不觉的入侵。

3.用户在使用软件过程中未进行加固操作或者使用了危险操作等,也可能导致系统被入侵,主机、DB、SSH等使用弱密码、空密码认证是黑客常用的勒索入侵渠道。

4.开发在代码中引入安全隐患,自家门户被XSS注入、SQL注入、遍历,用户数据被悄无声息的拖走。

安全建议:

1) 定期进行安全检测,发现系统安全隐患,及时修复解决;

2) 进行入侵行为检测,及时发现系统入侵事件,迅速止损;

3) 采用WAF对企业网站进行安全漏洞防御,抵抗羊毛党,保障门户安全,避免公司损失。

潜藏内鬼 防不胜防

事件一:今年8月,某公司工程师徐某离职后因公司未能如期结清工资,便利用其在所设计网站中安插的后门文件,将网站源代码全部删除;

事件二:以盗卖个人信息为业的郑某入职过多家公司,利用职务之便盗取企业用户数据后在互联网进行售卖,多家企业被波及。

安全解析:

企业常常对外部入侵事件保持高度警惕,而忽略了内部问题,然而大部分数据泄露往往是由内鬼引发。此次的用户数据泄露事件,据悉也是因内部高权限员工导出数据倒卖所致。

内部监管不严、员工权限过高、数据存储不善都是企业常见的问题,如果不加以重视,将会给企业造成无法挽回的后果。

安全建议:

1) 完善公司管理制度,合理开放员工权限,使用流程控制敏感数据的查看、修改等高危操作权限,并进行监控;

2) 对员工开展信息安全和网络安全培训,了解相关法律法规;

3) 使用堡垒机集中管理访问账号,并做精细的权限规划和运维审计;

4) 使用服务器安装入侵检测,后门文件运行即可发现,时刻保护公司服务。

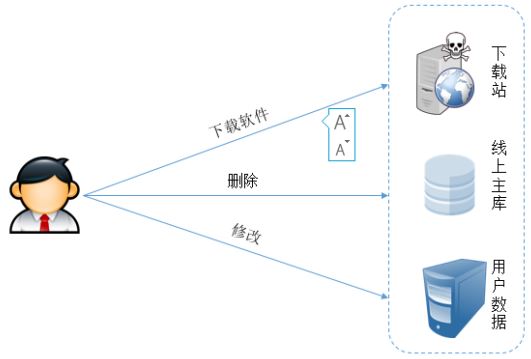

内部误操 难以管控

事件一:今年1月,GitLab系统管理员在极度疲劳的状况下,删除指令写错命令窗口,导致数据库数据被删除,最后丢失6小时数据;

事件二:9月,某运营商出现大面积用户无法通话上网,据悉是由于操作人员误删百万用户数据而引起。

安全解析:

比离职员工“删库跑路”更频繁发生的是各种意外删除数据事件,运维、研发工程师在工作过程中误操作、违规操作导致数据被删除、修改,难以恢复。另外,内部人员从非正规网站下载的第三方软件存在木马、蠕虫等后门,也是导致企业内网被黑客控制的途径之一。

安全建议:

1) 对员工开展信息安全和网络安全培训,提高安全意识,了解漏洞引入的原因和利用机制,从源头阻断危害;

2) 使用堡垒机集中管理操作命令、危险命令,即时阻断;

3) 服务器进行安全检测:弱口令、空口令、不安全配置等常见安全隐患及时告警。

UCloud安全系列产品教你一招制敌

主机入侵检测 UHIDS:实现7*24小时检测多种入侵行为,木马、蠕虫、暴力破解、异地登陆、弱口令、特权账号、进程权限、配置安全、漏洞检测等统统被搞定,粉碎“内鬼”的小盘算。

企业应用防火墙 UEWAF:采用机器学习分析云端海量攻击,攻防能力强大,支持发现SQL注入、XSS跨站等Web攻击行为,可以为用户降低停机时间以及篡改和数据失窃风险,并隐藏源站,防止对源站的直接攻击。

运维审计系统 UHAS:可分部门、分组及按需对企业员工和资源进行管理,全流程操作管控,事前拦截、事中干预、事后审计,切实解决了企业在云主机集中运维管理、数据安全防护方面的问题。

安全是每个公司的基础防线,一旦出现缺口,企业发展和前景都会受到无法估量的损失。安全防护亦是一家企业健康发展的基本保障,易早不易迟,事故发生后再想投入未必还有翻盘机会。因此,企业应尽早采取措施,防患于未然。

松土达人

松土达人